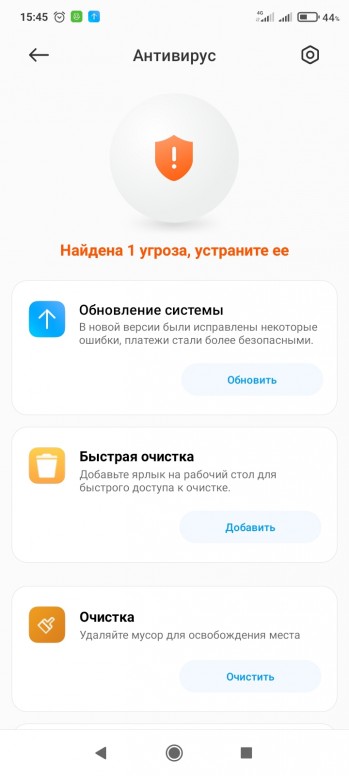

[Вопросы] Угроза безопасности платежей, как её устранить

|

avatar.png (163.01 KB, Downloads: 0)

2021-05-11 20:48:07 Upload

В R9A всё равно NFC нет)

IMG_20210512_113350.jpg (60.41 KB, Downloads: 1)

2021-05-12 16:38:06 Upload

Mi Comm APP

Получайте новости о Mi продукции и MIUI

Рекомендации

* Рекомендуется загружать изображения для обложки с разрешением 720*312

Изменения необратимы после отправки

Cookies Preference Center

We use cookies on this website. To learn in detail about how we use cookies, please read our full Cookies Notice. To reject all non-essential cookies simply click «Save and Close» below. To accept or reject cookies by category please simply click on the tabs to the left. You can revisit and change your settings at any time. read more

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

These cookies are necessary for the website to function and cannot be switched off in our systems. They are usually only set in response to actions made by you which amount to a request for services such as setting your privacy preferences, logging in or filling in formsYou can set your browser to block or alert you about these cookies, but some parts of thesite will not then work. These cookies do not store any personally identifiable information.

В смартфонах Android найдена опасная функция. Ее стоит отключить

Если вы хоть раз совершали платежи в интернете, используя для этого свой смартфон, наверняка вы знаете, что данные ваших платежных карт можно сохранять с помощью функции автозаполнения от Google, который гарантирует нам, что все данные надежно зашифрованы и хранятся на безопасных серверах.

С одной стороны, это очень удобно. Не нужно каждый раз вводить номер карты при покупке. С другой стороны, есть риск, что в любой момент ваши платежные данные также окажутся в руках злоумышленников и такие прецеденты уже случались.

Доверять ли свои «кровные» сторонним сайтам или нет, безусловно, каждый решит для себя сам. Наша задача — рассказать как можно запретить сохранять и передавать такую платежную информацию сторонним сайтам.

Как отключить функцию автосохранения в браузере

Запустите браузер Google Chrome на своем смартфоне и перейдите в меню управления (три точки в верхнем правом углу), откройте пункт «Настройки» → «Способы оплаты». Рядом с пунктом «Сохранять и автоматически подставлять платежные данные» отключите связанный переключатель, чтобы запретить браузеру автоматически подставлять данные ваших карт на страницах сайтов.

Теперь перейдите назад в «Настройки» и откройте пункт «Конфиденциальность и безопасность» → «Доступ к способам оплаты». Этот пункт дает разрешение сайтам проверять наличие сохраненных способов оплаты в вашем телефоне. Поэтому мы также отключаем его.

Как запретить функцию автозаполнения через скрытое меню «Флаги»

Чтобы дополнительно обезопасить платежную информацию, воспользуемся скрытым меню «Флаги» от Google Chrome. Возвращаемся на страницу нашего браузера и вводим в адресной строке значение chrome://flags, чтобы попасть в меню с экспериментальными функциями от Google.

Здесь необходимо найти параметр «Credit card autofill ablation experiment». Чтобы запретить сайтам предлагать нам использовать функцию автозаполнения, переключаем его значение на «Enabled».

Затем находим пункт «Enable offering upload of Autofilled credit cards», который позволяет синхронизировать данные об отключении платежных данных на всех устройствах с данным аккаунтом и также активируем его с помощью встроенного переключателя на «Enabled». Затем нажимаем на кнопку «Relaunch» в нижней правой части экрана, чтобы изменения вступили в силу.

Как включить улучшенную защиту в браузере

Последний пункт, который мы рекомендуем проверить в меню chrome://flags — «Safety Check on Android». Он отвечает за улучшенную защиту сайтов и безопасный просмотр веб-страниц, а также сообщает о раскрытых паролях и других данных в случае их утечки.

У некоторых пользователей функция «Проверка безопасности» уже активирована автоматически после обновления Google Chrome, но по-прежнему является тестовой, поэтому стоит проверить ее наличие и при необходимости включить ее самостоятельно.

Для этого возвращаемся в меню управления браузером Google Chrome и ищем здесь пункт «Проверка безопасности» Если после пункта «Конфиденциальность и безопасность» этот пункт меню отсутствует, его можно включить вручную.

Для этого на вкладке chrome://flags наберите в поиске «Safety» и активируйте параметр «Safety Check on Android», переключив его состояние на «Enabled», а затем перезапустите браузер.

Затем вернитесь в настройки браузера и убедитесь, что пункт «Проверка безопасности» появился в меню. После этого перейдите в пункт «Безопасный просмотр» и активируйте «Улучшенную защиту».

Как отключить синхронизацию платежных данных

Не лишним будет также отключить и синхронизацию в настройках браузера. Для этого снова возвращаемся в настройки и переходим в в пункт «Синхронизация сервисов Google»→ «Настройки синхронизации».

Затем снимаем переключатель с пункта «Синхронизировать все», если он активирован и деактивируем пункт «Кредитные карты и адреса из Google», чтобы отключить синхронизацию платежных данных подключенного аккаунта между различными устройствами.

Заключение

Несмотря на то, что в безопасности платежных операций сегодня заинтересованы все участники банковской системы, ведь банки и платежные системы, помимо всего прочего, рискуют и своей репутацией, поэтому каждый день работают над безопасностью ваших данных. Но какими бы надежными не были современные системы платежей, помните, что безопасность ваших средств находится только в ваших руках.

Напоследок, повторим несколько простых правил личной «гигиены» в сети:

Как пользоваться «Безопасными платежами» в Kaspersky Internet Security

Чтобы уберечь деньги от киберпреступников, можно отказаться от покупок в Интернете и использования онлайн-банках. Но есть и более удобный способ: использовать функцию «Безопасные платежи» нашего обновленного Kaspersky Internet Security.

Как известно, у стен есть уши. А у компьютеров есть глаза, и эти глаза могут увидеть не только вашу переписку с друзьями, но и номер вашего банковского счета или ваш пароль в интернет-магазине.

Виртуальные злоумышленники пытаются добраться до ваших денег самыми разнообразными способами: заманивают на поддельные банковские сайты, делают скриншоты с монитора, регистрируют все символы, введенные с клавиатуры, перехватывают SMS с одноразовыми паролями и так далее.

Конечно, отчасти вам поможет обычная осторожность: выбирать надежные интернет-магазины, пользоваться страницей онлайн-банка только после подтверждения по SMS, никогда не сообщать номер счета и пароль от карты. Но, увы, даже самые осторожные пользователи в один прекрасный день могут обнаружить, что все деньги с карточки куда-то улетучились: киберпреступники в наше время очень искусны.

Можно, конечно, отказаться от покупок в Интернете и никогда не регистрироваться в онлайн-банках. Но есть и более простой и приятный способ — установить наш обновленный Kaspersky Internet Security и активировать компонент «Безопасные платежи».

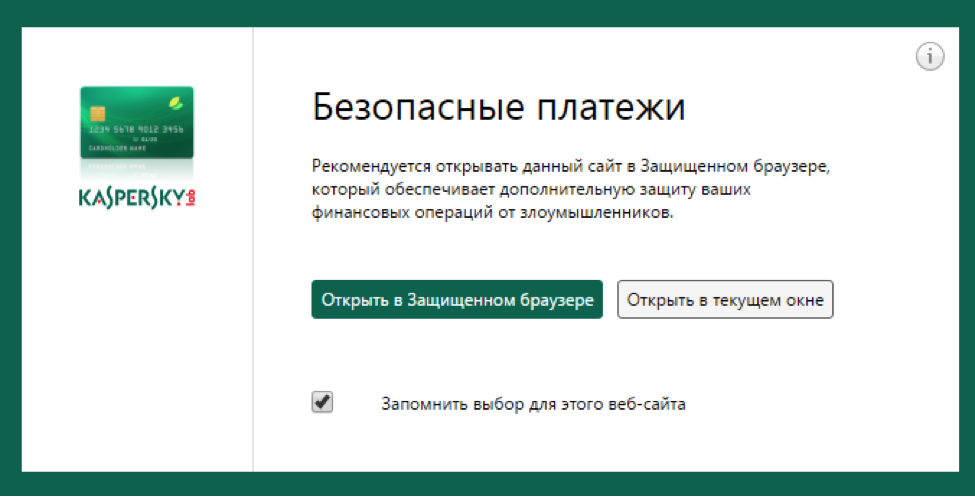

Для того чтобы компонент начал работать, нужно включить плагин Kaspersky Protection в вашем браузере (как именно это сделать — написано в подробной инструкции). Теперь зайдите на какой-нибудь известный сайт онлайн-банка или платежной системы: «Яндекс.Деньги», «Сбербанк Онлайн» или PayPal. Если все пойдет как надо, вы получите вот такое сообщение:

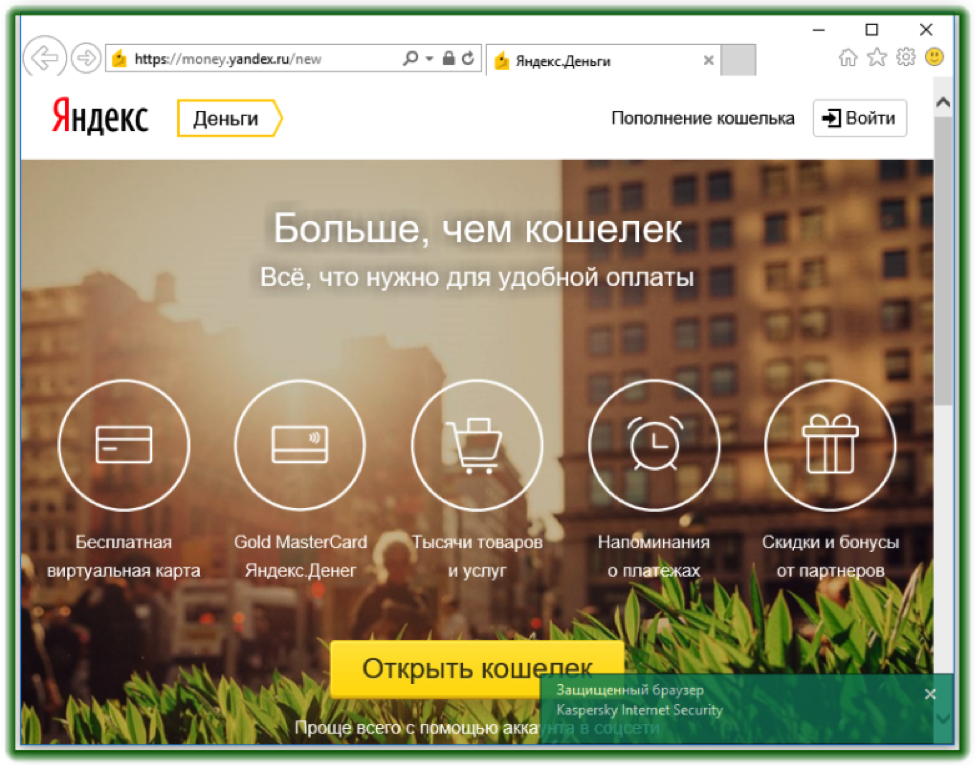

Когда вы нажмете «Открыть в Защищенном браузере», нужная страница откроется в новом окне с зеленой рамкой:

Если рамка будет не зеленой, а желтой, воспользуйтесь подсказками в правом нижнем углу или рекомендациями из раздела «Безопасные платежи» нашей Базы знаний.

Проверьте таким образом все веб-сайты, на которых вы вводите конфиденциальную информацию: если какой-либо из них открывается не в безопасном режиме (без зеленой рамки), вам нужно добавить его в «Безопасные платежи» вручную. Для этого дважды кликните на ярлык «Безопасные платежи» на рабочем столе. Откроется такое окошко:

Здесь же можно вызвать Экранную клавиатуру для безопасного ввода данных или перейти на статью о «Безопасных платежах» в Базе знаний.

Когда вы нажимаете «Добавить веб-сайт в Безопасные платежи», справа открывается форма заполнения:

Если вы хотите, чтобы указанный сайт открывался в безопасном режиме, выберите опцию «Запускать Защищенный браузер». Бывает и обратная ситуация: сайт по умолчанию открывается в безопасном режиме, а вы, наоборот, не хотите принимать излишних предосторожностей.

В таком случае отметьте опцию «Не запускать Защищенный браузер». Если же вы хотите открывать сайт в разных режимах в зависимости от настроения, выберите опцию «Запрашивать действие».

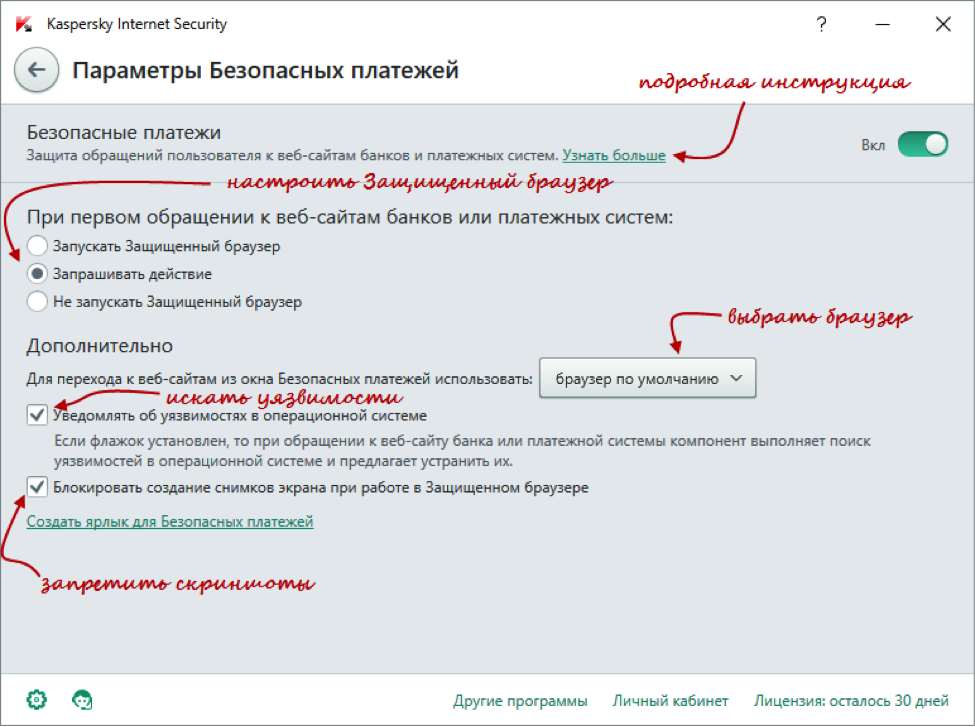

Чтобы настроить компонент более тонко, нажмите на значок шестеренки в левом нижнем углу, откройте вкладку «Защита» и выберите «Безопасные платежи»:

На странице параметров компонента можно выбрать действие при первом обращении к «финансовым» сайтам, выбрать браузер по умолчанию, запретить или разрешить скриншоты и поиск уязвимостей. Кроме того, прямо из окна программы можно перейти на статью о безопасных платежах на сайте поддержки.

Да, киберпреступники нашего времени научились подглядывать за нами прямо из мониторов. Но, к счастью, специалисты «Лаборатории Касперского» научились ставить спасительные заслоны, скрывающие наши данные от посторонних глаз. С «Безопасными платежами» Kaspersky Internet Security вы можете быть уверены, что ваша финансовая информация не попадет в руки преступников.

AVLab: Тестирование защиты онлайн-платежей в антивирусах

В отчете указаны результаты тестирования защиты от:

Тестируемые антивирусы

| Антивирус | Версия |

|---|---|

| QIHOO 360 Total Security | 9.0.0.1085 |

| ARCABIT Internet Security | 2017.01.23 |

| AVAST Free Antivirus | 12.03.2280 |

| AVAST Premier | 12.03.2280 |

| BITDEFENDER Safepay | 2.0.0.744 |

| BITDEFENDER Total Security 2017 | 21.0.22.1050 |

| COMODO Internet Security Premium | 10.0.0.6092 |

| ESET NOD32 Smart Security Premium | 10.0.386.2 |

| F-SECURE Safe | 2.76.211.0 |

| G DATA Total Security | 25.3.0.1 |

| KASPERSKY Total Security 2017 | 17.00.611 |

Общая информация

Основная цель испытания заключалась в проверке эффективности защиты так называемых “защищенных браузеров” против различных видов угроз и атак при совершении финансовых операций в Интернете, а также при посещении сайтов, защищенных сертификатом SSL.

Тест проходит в 2 основных этапа:

В тесте принимали участие антивирусы Arcabit, Avast, Bitdefender, Comodo, Eset, F-Secure, G Data, “Лаборатории Касперского” и Qihoo. По результатам тестирования AVLab может рекомендовать для защиты только решения от Arcabit, Comodo и “Лаборатории Касперского”.

В тесте эксперты AVLab применяли интерпретатор системных команд PowerShell и вредоносные скрипты, написанные на языке Python. Эти тестовые инструменты использовались для проверки эффективности встроенных механизмов безопасности “защищенных браузеров” и “виртуальных сред” против кейлоггеров, перехвата данных буфера обмена, извлечения важных данных из памяти, редактирования файла HOSTS и MITM-атак.

Методология

В тесте использовались вредоносные программы, работающие в системах Windows.

Чтобы соблюсти принцип равенства, эксперты AVLab решили проверять все интегрированные с антивирусами браузеры в идентичной тестовой среде. Единственным исключением является Bitdefender Safepay, потому что данный продукт может работать с любым сторонним антивирусом.

Следуя данному принципу, все решения были протестированы в одинаковых условиях в соответствии с одинаковым алгоритмом проведения процедуры.

В тесте эксперты AVLab использовали скрипты, написанные на языке Python, интерпретатор системных команд PowerShell и распространенные инструменты для Linux. Все тестовые вредоносные скрипты, которые использовались для проверки, не обнаруживались с помощью сигнатурной системы обнаружения. Таким образом, можно утверждать, что антивирусы не могли обнаружить тестовые образцы.

Тестовые случаи

Тест 1: в данном тесте проверялась возможность перехвата содержимого буфера обмена при перемещении скопированных данных из буфера в “защищенный браузер” или в “виртуальную среду”.

Тест 2: в данном тесте проверялась возможность перехвата содержимого буфера обмена при перемещении скопированных данных из “защищенного браузера” или из “виртуальной среды” в систему Windows.

Тест 3: в данном тесте проверялась возможность перехвата содержимого буфера обмена вирусом, работающим в системе Windows, при копировании данных из буфера во вкладки “защищенного браузера” или в “виртуальную среду”.

Тест 4: в данном тесте проверялась возможность подмены номера банковского аккаунта в буфере обмена при копировании информации из мессенджера, сообщения электронной почты, счета в виде PDF файла или из сайта в “защищенный браузер” или в “виртуальную среду”.

Тест 5: в данном тесте проверялась возможность регистрации клавиатурных нажатий вредоносной программой при авторизации на сайте интернет-банкинга.

Тест 6: в данном тесте проверялась возможность снятия скриншотов вредоносной программой при авторизации на сайте интернет-банкинга.

Тест 7: в данном тесте проверялась возможность извлечения конфиденциальной информации из памяти ОЗУ, например, реквизитов кредитных карт, паролей и др. при посещении HTTPS сайтов.

Тест 8: в данном тесте проверялась возможность инъекции вредоносных библиотек DLL в процессы “защищенного браузера” или “виртуальной среды” при посещении HTTPS сайтов.

Тест 9: в данном тесте проверялась возможность инъекции кода HTML и JavaScript в веб-сайты HTTP при их посещении.

Тест 10: в данном тесте проверялась возможность изменения исходного кода отображаемого веб-сайта при посещении HTTP сайтов.

Тест 11: в данном тесте проверялась возможность перенаправления (редиректа) пользователя на другой IP-адрес при посещении HTTPS сайтов.

Тест 12: в данном тесте проверялась возможность перехвата конфиденциальной информации с HTTPS сайтов с подтвержденными сертификатами SSL.

Тест 13: в данном тесте проверялась возможность организации удаленного подключения во время активной сеанса посещения банковского сайта в “защищенном браузере” или в “виртуальной среде”.

Тест 14: в данном тесте проверялась возможность изменения содержимого файла HOSTS при использовании в “защищенного браузера” или в “виртуальной среды”.

Результаты тестирования

При совершении онлайн-платежей пользователи особенно подвержены краже конфиденциальных данных третьими лицами и вредоносными программами. Протестированные AVLab решения не защищают от MITM-атак. Исключениями стали Arcabit Internet Security, Kaspersky Total Security и ESET NOD32 Smart Security 10, которые при проверке защиты от модификации таблиц ARP, смогли предотвратить загрузку данных между тестовым компьютером с некорректным MAC-адресом и маршрутизатором. В этих случаях для успешной организации атаки злоумышленник или вредоносная программа должны быть посредниками между компьютером жертвы и целевым источником, например, интернет-банкингом или компьютером. Данные атаки могут быть очень эффективны, а обнаружить их действительно сложно.

Большинство протестированных решений не защищают сеансы онлайн транзакций от потенциальных хакерских атак и вредоносных программ в общественных сетях, которые не распознаются модулями защиты реального времени и поведенческой защиты.

Все модули защиты отключены

На первом этапе эксперты лаборатории проверяли эффективность защиты платежей при отключенной антивирусной защите. Данный тест должен был подтвердить важность использования всех доступных функций безопасности при проведении электронных платежей

Антивирусная защита с настройками по умолчанию

На втором этапе (стандартные настройки) в тестируемых антивирусных продуктах были включены все защитные механизмы. Таким образом, эксперты могли сравнить эффективность защиты онлайн-платежей в случаях с включенными и отключенными компонентами

Рекомендуемые антивирусы

Оказывается, что эвристический или поведенческий анализ, который проверяет подозрительные активности с помощью эмулятора процессов, проверяет API вызовы и их контрольные суммы, не гарантирует максимальную защиту. Хотя ни один из протестированных продуктов не получил максимальный рейтинг, эксперты AVLab могут порекомендовать следующие антивирусы:

С полным отчетом вы можете ознакомиться по этой ссылке (pdf, на английском языке).

10 советов «Касперского», как защитить банковские данные на смартфоне

В этом году риск кражи денег и конфиденциальных данных со смартфонов увеличился втрое. Эксперты «Лаборатории Касперского» сообщили, что вредоносные программы научились подменять собой любые платежные приложения (мобильный банкинг, вызов такси и даже AndroidPay), где может быть информация о банковской карте владельца. Известных троянских программ всего насчитывается 61 тысяча штук.

Действительно ли мобильные телефоны так уязвимы, и как обезопасить свой смартфон, – рассказываем в этом материале.

Похищают, шифруют и блокируют чаще всего через Android

По мнению специалистов «Лаборатории Касперского», почти все вредоносные программы создаются для кражи или вымогательства денег у жертвы. При этом далеко не все вирусы нацелены на моментальную наживу. Некоторые программы крадут персональные данные вроде паролей от банковских приложений, сведения о посещении сайтов или геолокацию. Впоследствии злоумышленник может либо сам воспользоваться этой информацией, либо продать.

Как следует из последнего исследования компании, во втором квартале текущего года количество банковских троянских программ для мобильных устройств выросло в 3,2 раза по сравнению с предыдущим кварталом.

Чаще всего новые вредоносные программы скачиваются на телефон через общественные сети Wi-Fi, а затем подменяют собой легальное приложение и получают логин и пароль, дающий доступ к мобильному банку.

Помимо прямого хищения персональных данных, довольно распространенным остается вымогательство денег через шифрование или блокировку доступа к информации на устройстве. Только в 2017 году 83% обнаруженных приложений-вымогателей пришлось на разновидности программы Congur, которая не позволяла пользоваться устройством, пока не введешь пин-код.

Наиболее уязвимыми для троянских программ эксперты называют смартфоны с операционной системой Android. По данным Positive Technologies за 2017 год, доля мобильных банков по максимальному уровню риска уязвимостей для Android составила 56%, для iOS — 25%.